1. O Que é o Log de Chamadas para a Justiça (Sob a Ótica Pericial)

No Direito Digital contemporâneo, a prova precisa superar o nível do indício e alcançar integridade auditável. Print de tela isolado raramente atende esse patamar técnico.

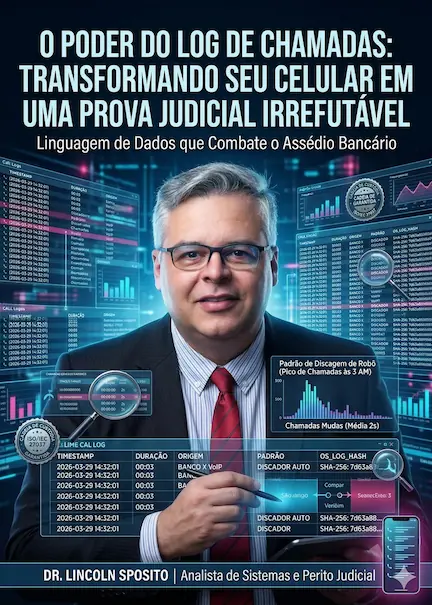

Para que o tribunal aceite o registro do celular como prova material robusta, a perícia examina metadados fundamentais:

- Timestamp (marca temporal): hora, minuto e segundo de cada tentativa de contato, permitindo comprovar interrupção do sono, trabalho e descanso.

- Duração: identifica chamadas mudas (drop calls), especialmente padrões recorrentes entre 0 e 3 segundos.

- Frequência e padrão: demonstra automação. Intervalos constantes, como chamadas a cada 12 minutos, desmontam a tese de contato amigável.

O diferencial do perito: a análise vai além da técnica de extração. Os dados brutos são convertidos em um relatório de inviabilidade humana, com estatística da abusividade para demonstrar ao juiz o impacto concreto sobre produtividade, saúde mental e vida social.

Seu celular está tocando agora? Não apague nada.

A prova do seu direito pode estar nessas ligações perdidas.

Entenda como posso auditar seu histórico de chamadas2. Tabela Comparativa: Por que o Print Não Basta

Depender apenas de capturas de tela pode enfraquecer a causa e facilitar contestação pelos advogados da instituição financeira.

| Critério de Validade | Print de Tela (Captura Simples) | Perícia de Logs (Engenharia Forense de Dados) |

|---|---|---|

| Integridade | Baixa. Pode ser editada. | Altíssima. Auditável com verificação por hash. |

| Profundidade | Superficial. Mostra só o que aparece na tela. | Profunda. Inclui origem técnica, rotas e metadados ocultos. |

| Aceitação Judicial | Indiciária e mais frágil. | Prova material robusta e tecnicamente difícil de refutar. |

| Nexo Causal | Depende de relato subjetivo. | Baseado em estatística forense e padrão objetivo de abuso. |

3. A Visão do Perito: Cadeia de Custódia (ISO/IEC 27037)

A transformação de dado em prova judicial exige ritos rigorosos. Extração de smartphone não pode ser feita por meios improvisados, como simples cópia manual ou backup comum sem preservação técnica.

A metodologia pericial segue as diretrizes da ISO/IEC 27037 para garantir cadeia de custódia, rastreabilidade e autenticidade da evidência digital.

Alerta vital: apagar chamadas, limpar cache ou usar aplicativos de limpeza pode destruir prova material essencial para indenização. A organização dos dados deve seguir linha do tempo lógica que conecte o assédio à violação do Art. 42 do CDC.

4. Checklist: Como Organizar Seus Dados Hoje (Diligência Preventiva)

- [ ] NÃO APAGUE O HISTÓRICO: trate o celular como cena de prova. Números desconhecidos e marcados como spam são úteis para a análise estatística.

- [ ] VÍDEO DE SCROLL: grave a tela rolando a lista de chamadas para gerar registro preliminar da extensão do abuso.

- [ ] RELATÓRIO DA OPERADORA: solicite detalhamento de chamadas recebidas. Nem sempre inclui chamadas não atendidas, por isso o log nativo é decisivo.

- [ ] BACKUP SEGURO: evite sobrescrita dos dados por atualização automática, falta de espaço ou sincronização inadequada.

5. Quesitos Estratégicos para o Seu Advogado

Para maximizar a eficácia da perícia em processo judicial, os quesitos precisam ser objetivos e tecnicamente precisos. Exemplos:

- Queira o Sr. Perito confirmar se os metadados dos logs de chamadas extraídos do dispositivo da parte autora apresentam integridade técnica, rastreabilidade e ausência de manipulação manual, em conformidade com a ISO/IEC 27037.

- Pode a perícia identificar, por análise estatística dos timestamps, se a frequência e o intervalo entre chamadas sugerem uso de discadores automáticos em detrimento de discagem humana, configurando importunação sistêmica?

Nota de Rigor Técnico e Lisura

Este artigo adota a ótica da diligência pericial, observando LGPD e normas de prova digital do CPC. A metodologia visa conferir certeza técnica ao magistrado, convertendo a dor subjetiva do assédio em evidência matemática e auditável de abuso de direito.

Conclusão: Seus Dados Precisam de Voz

Seu celular guarda a prova de que o banco pode ter cruzado a linha da cobrança legítima para a coação ilegal. Não deixe esses dados se perderem por tempo, impulso ou limpeza automática.

Organizar tecnicamente o log de chamadas é o primeiro passo para transformar incômodo em prova robusta e, potencialmente, em sentença favorável.

Proteja sua prova agora

Não deixe que o rastro do abuso seja apagado.

QUERO TRANSFORMAR MEUS LOGS EM PROVA JUDICIAL IRREFUTÁVEL